Kako se zaštititi i spriječiti Ransomware napade i infekcije

Ovaj vodič za prevenciju i zaštitu od Ransomwarea bavi se prevencijom (Ransomware)Ransomwarea(Ransomware) i koracima koje možete poduzeti da blokirate i spriječite Ransomware , novi zlonamjerni softver koji objavljuje vijesti iz pogrešnih razloga.

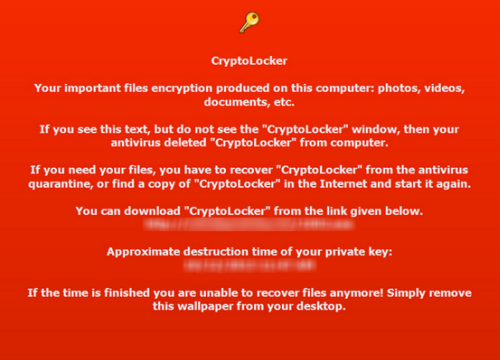

Uvijek(Time) iznova učimo o prijetnjama i novim varijantama zlonamjernog softvera kao što je Ransomware koji predstavljaju opasnost za korisnike računala. Virus ransomware zaključava pristup datoteci ili vašem računalu i zahtijeva da se kreatoru plati otkupnina za ponovni pristup, što je obično dopušteno putem anonimnog unaprijed plaćenog vaučera ili Bitcoina(Bitcoin) . Jedna specifična ransomware prijetnja koja je uspjela privući pozornost u posljednje vrijeme je Cryptolocker , osim FBI- jevog ransomwarea, Crilock & Locker .

Posebnost ransomwarea je u tome što može doći sam (često putem e-pošte) ili putem backdoor-a ili preuzimača, koji se donosi kao dodatna komponenta. Vaše bi se računalo moglo zaraziti ransomwareom kada kliknete na zlonamjernu vezu u e-poruci, trenutnoj poruci, na društvenoj mreži ili na ugroženoj web stranici – ili ako preuzmete i otvorite zlonamjerni privitak e-pošte. Štoviše, poput zloglasnog virusa, većina antivirusnih programa može ga ne otkriti. Čak i ako vaš antivirusni softver može ukloniti ransomware, često ćete ostati s hrpom zaključanih datoteka i podataka!

Kako spriječiti Ransomware

Iako je situacija zabrinjavajuća, a ishod je u većini slučajeva fatalan ako se ne pridržavate pravila autora zlonamjernog softvera – budući da se šifrirane datoteke mogu oštetiti bez popravka – možete poduzeti određene preventivne mjere kako biste spriječili problem. Možete spriječiti ransomware enkripciju! Dopustite nam da vidimo neke od koraka za prevenciju Ransomwarea(Ransomware prevention steps) koje možete poduzeti. Ovi vam koraci mogu pomoći da blokirate i spriječite Ransomware .

Ažurirani OS i sigurnosni softver(Updated OS & security software)

Podrazumijeva se da koristite potpuno ažurirani moderni operativni sustav(fully updated modern operating system) kao što je Windows 10/8/7, dobar antivirusni softver(antivirus software) ili Internet Security Suite(good antivirus software or an Internet Security Suite) i ažurirani sigurni preglednik(updated secure browser) te ažurirani klijent e-pošte(updated email client) . Postavite klijenta e-pošte da blokira .exe datoteke(block .exe files) .

Autori zlonamjernog softvera(Malware) laku metu smatraju korisnicima računala koji koriste zastarjele verzije OS-a. Poznato je da posjeduju neke ranjivosti koje ovi zloglasni kriminalci mogu iskoristiti da tiho uđu u vaš sustav. Stoga zakrpite ili ažurirajte svoj softver. Koristite renomirani sigurnosni paket. Uvijek je preporučljivo pokrenuti program koji kombinira i softver protiv zlonamjernog softvera i softverski vatrozid kako bi vam pomogao identificirati prijetnje ili sumnjivo ponašanje jer autori zlonamjernog softvera često šalju nove varijante kako bi izbjegli otkrivanje. Možda biste željeli pročitati ovaj post o Ransomware trikovima i ponašanju preglednika.

Pročitajte o zaštiti od Ransomwarea u sustavu Windows 10(Ransomware protection in Windows 10) .(Read about Ransomware protection in Windows 10.)

Sigurnosno kopirajte svoje podatke(Back up your data)

Sigurno možete minimizirati štetu nastalu u slučaju da se vaš stroj zarazi Ransomwareom(Ransomware) tako da redovito pravite sigurnosne kopije(regular backups) . Zapravo, Microsoft je dao sve od sebe i rekao da je sigurnosna kopija najbolja obrana od Ransomwarea , uključujući Cryptolocker.

Nikada nemojte klikati na nepoznate veze ili preuzimati privitke iz nepoznatih izvora(Never click on unknown links or download attachments from unknown sources)

Ovo je važno. E-pošta(Email) je uobičajeni vektor koji Ransomware koristi za ulazak na vaše računalo. Stoga nikada nemojte kliknuti na vezu za koju mislite da izgleda sumnjivo. Čak i ako imate 1% sumnje – nemojte! Isto vrijedi i za privitke. Sigurno možete preuzeti privitke koje očekujete od prijatelja, rodbine i suradnika, ali pripazite na prosljeđivanje pošte koju možete primiti čak i od svojih prijatelja. Malo pravilo koje treba zapamtiti u takvim scenarijima: Ako ste u nedoumici – NEMOJTE(If in doubt – DONT) ! Pogledajte mjere opreza koje trebate poduzeti kada otvarate privitke e-pošte(when opening email attachments) ili prije nego kliknete na web-veze(clicking on web links) .

RansomSaver je vrlo koristan dodatak za Microsoftov Outlook koji otkriva i blokira e-poštu s priloženim datotekama zlonamjernog softvera za ransomware.

Prikaži skriveno proširenje datoteke(Show hidden file-extension)

Jedna datoteka koja služi kao ulazna ruta za Cryptolocker je ona s nastavkom “.PDF.EXE”. Zlonamjerni softver(Malware) voli svoje .exe datoteke prikriti u bezopasne .pdf datoteke . .doc ili .txt datoteke. Ako omogućite značajku da vidite puni nastavak datoteke, može biti lakše uočiti sumnjive datoteke i eliminirati ih na prvom mjestu. Za prikaz skrivenih ekstenzija datoteka učinite sljedeće:

Otvorite upravljačku ploču(Control Panel) i potražite Opcije (Options)mape(Folder) . Na kartici Prikaz(View) poništite opciju Sakrij ekstenzije za poznate vrste datoteka(Hide extensions for known file types) .

Click Apply > OK.Sada kada provjeravate svoje datoteke, nazivi datoteka uvijek će se pojaviti s njihovim ekstenzijama kao što su .doc , .pdf , .txt itd. To će vam pomoći da vidite stvarne ekstenzije datoteka.

Disable files running from AppData/LocalAppData folders

Pokušajte stvoriti i nametnuti pravila unutar sustava Windows(Windows) ili upotrijebite neki softver za sprječavanje upada kako biste zabranili određeno, značajno ponašanje koje koristi nekoliko Ransomwarea(Ransomware) , uključujući Cryptolocker , za pokretanje izvršne datoteke iz mapa Podaci aplikacije(App Data) ili Lokalni podaci aplikacije . (Local App Data)Cryptolocker Prevention Kit je alat koji je stvorio Third Tier koji automatizira proces izrade grupnih pravila(Group Policy) za onemogućavanje datoteka koje se pokreću iz mapa Podaci aplikacije(App Data) i Lokalni podaci aplikacije(Local App Data) , kao i onemogućavanje pokretanja izvršnih datoteka iz Temp .imenik raznih uslužnih programa za raspakiranje.

Postavljanje na popis dopuštenih aplikacija(Application whitelisting)

Stavljanje na popis dopuštenih aplikacija dobra je praksa koju većina IT administratora koristi kako bi spriječila pokretanje neovlaštenih izvršnih datoteka ili programa na njihovom sustavu. Kada to učinite, samo softver koji ste stavili na popis dopuštenih bit će dopušteno pokretati na vašem sustavu, zbog čega se nepoznate izvršne datoteke, zlonamjerni softver ili ransomware jednostavno neće moći pokrenuti. Pogledajte kako staviti program na bijelu listu .

Onemogućite SMB1(Disable SMB1)

SMB ili Server Message Block je mrežni protokol za dijeljenje datoteka namijenjen dijeljenju datoteka, pisača itd. između računala. Postoje tri verzije – Server Message Block ( SMB ) verzija 1 ( SMBv1 ), SMB verzija 2 ( SMBv2 ) i SMB verzija 3 ( SMBv3 ). Preporučuje se da onemogućite SMB1 iz sigurnosnih razloga.

Koristite AppLocker(Use AppLocker)

Upotrijebite(Use) ugrađenu značajku AppLocker u sustavu Windows kako biste spriječili korisnike da instaliraju ili pokreću aplikacije Windows Store(prevent Users from installing or running Windows Store Apps ) i kontrolirali koji softver treba pokrenuti . Svoj uređaj možete konfigurirati u skladu s tim kako biste smanjili šanse za infekciju Cryptolocker ransomwareom.

Također ga možete koristiti za ublažavanje ransomwarea blokiranjem izvršne datoteke koja nije potpisana, na mjestima kao što su ransomware:

- <korisnički profil>AppDataLocalTemp

\AppData\Local\Temp\ * AppDataLocalTemp**

Ovaj post će vam reći kako stvoriti pravila s AppLockerom(create rules with AppLocker) za izvršnu datoteku i aplikacije na popis dopuštenih.

Korištenje EMET-a(Using EMET)

Enhanced Mitigation Experience Toolkit štiti Windows računala od cyber-napada i nepoznatih eksploatacija. Otkriva i blokira tehnike iskorištavanja koje se obično koriste za iskorištavanje ranjivosti oštećenja memorije. Spriječava ispuštanje trojanaca(Trojan) iz exploit-a , ali ako kliknete otvori datoteku, neće moći pomoći. AŽURIRANJE(UPDATE) : Ovaj alat sada nije dostupan. Windows 10 Fall Creators Update uključivat će EMET kao dio Windows Defendera(Windows Defender) , tako da ga korisnici ovog OS-a ne moraju koristiti.

Zaštitite MBR

Zaštitite glavni zapis za pokretanje računala pomoću(Master Boot Record) MBR filtra(MBR Filter) .

Onemogućite protokol udaljene radne površine(Disable Remote Desktop Protocol)

Većina Ransomwarea(Ransomware) , uključujući zlonamjerni softver Cryptolocker , pokušava dobiti pristup ciljnim strojevima putem protokola udaljene radne površine(Remote Desktop Protocol) ( RDP ), Windows uslužnog programa koji dopušta pristup vašoj radnoj površini s daljine. Dakle, ako smatrate da vam RDP ne koristi, onemogućite udaljenu radnu površinu(disable remote desktop) kako biste zaštitili svoj stroj od File Codera(File Coder) i drugih RDP eksploatacija.

Onemogućite Windows Scripting Host(Disable Windows Scripting Host)

Obitelji zlonamjernog softvera(Malware) i ransomwarea često koriste WSH za pokretanje .js ili .jse datoteka kako bi zarazili vaše računalo. Ako nemate koristi od ove značajke, možete onemogućiti Windows Scripting Host kako biste ostali sigurni.

Koristite alate za prevenciju ili uklanjanje ransomwarea(Use Ransomware prevention or removal tools)

Koristite dobar besplatni softver protiv ransomwarea(free anti-ransomware software) . BitDefender AntiRansomware i RansomFree neki su od dobrih. Možete koristiti RanSim Ransomware Simulator da provjerite je li vaše računalo dovoljno zaštićeno.

Kaspersky WindowsUnlocker može biti koristan ako Ransomware potpuno blokira pristup vašem računalu ili čak ograniči pristup odabranim važnim funkcijama, jer može očistiti Registry zaražen ransomwareom .

Ako možete identificirati ransomware , to može malo olakšati stvari jer možete koristiti alate za dešifriranje ransomwarea koji mogu biti dostupni za taj određeni ransomware.(If you can identify the ransomware, it can make things a bit easier as you can use the ransomware decryption tools that may be available for that particular ransomware.)

Ovdje je popis besplatnih Ransomware Decryptor alata(Ransomware Decryptor Tools) koji vam mogu pomoći da otključate datoteke.

Odmah se isključite s interneta(Disconnect from the Internet immediately)

Ako ste sumnjičavi u vezi s datotekom, poduzmite brzo kako biste zaustavili njezinu komunikaciju s C&C poslužiteljem prije nego što završi šifriranje vaših datoteka. Da biste to učinili, jednostavno se odmah isključite s interneta(Internet) , WiFi -a ili svoje mreže(Network) jer proces enkripcije traje dosta vremena pa, iako ne možete poništiti učinak Ransomwarea(Ransomware) , svakako možete ublažiti štetu.

Upotrijebite Vraćanje sustava da biste se vratili u stanje poznatog čišćenja(Use System Restore to get back to a known-clean state)

Ako imate omogućeno vraćanje sustava na vašem Windows računalu, što inzistiram da jeste, pokušajte vratiti sustav u poznato čisto stanje. Ovo nije pouzdana metoda, no u određenim slučajevima može pomoći.

Vratite BIOS sat(Set the BIOS clock back)

Većina Ransomwarea(Ransomware) , uključujući Cryptolocker ili FBI Ransomware , nudi rok ili vremensko ograničenje unutar kojeg možete izvršiti uplatu. Ako se produži, cijena ključa za dešifriranje može značajno porasti, a – ne možete se ni cjenkati. Ono što barem možete pokušati jest "otkucati sat" tako što ćete BIOS sat vratiti na vrijeme prije isteka roka roka. Jedino rješenje, kada svi trikovi propadnu jer vas može spriječiti da platite višu cijenu. Većina ransomwarea nudi vam razdoblje od 3-8 dana i može zahtijevati čak i do 300 USD ili više za ključ za otključavanje vaših zaključanih podatkovnih datoteka.

Iako je većina ciljanih skupina Ransomwarea bila u SAD-u i Velikoj Britaniji, ne postoji geografsko ograničenje. Svatko može biti pogođen time – a svakim danom otkriva se sve više i više zlonamjernog softvera ransomware . Stoga poduzmite neke korake kako biste spriječili da Ransomware uđe na vaše računalo. Ovaj post govori nešto više o Ransomware napadima i čestim pitanjima(Ransomware Attacks & FAQ) .

(While most of the targeted groups by Ransomware have been in the US and the UK, there exists no geographical limit. Anyone can be affected by it – and with every passing day, more and more ransomware malware is being detected. So take some steps to prevent Ransomware from getting onto your computer. This post talks a little more about Ransomware Attacks & FAQ.)

Sada pročitajte: (Now read:) Što učiniti nakon Ransomware napada(What to do after a Ransomware attack) .

Related posts

Preuzmite PDF Vodič za Windows Command Reference od Microsofta

Preuzmite Vodiče za Windows 10 za početnike od Microsofta

Kako se prebaciti sa Windows Phone na iPhone: Vodič korak po korak

Vodič za implementaciju Microsoft Edge za tvrtke

Vodič za Microsoft Word za početnike - Vodič kako ga koristiti

Vodič za korištenje prava na proizvode za količinsko licenciranje Microsofta (PUR).

Uklanjanje resursno intenzivnih procesa pomoću Windows upravitelja zadataka (VODIČ)

Kako izbrisati preuzimanja na Androidu (VODIČ)

Kako instalirati Steam i upravljati Steam igrama (Ultimate Guide)

Kako koristiti Windows 10 PC - Osnovni vodič i savjeti za početnike

Preuzmite Windows Ink Guide za Windows 10 od Microsofta

Referentni vodič za postavke grupnih pravila za Windows 10

Kako napraviti Google obrazac: Potpuni vodič

Preuzmite Vodiče za brzi početak preglednika Microsoft Edge

Kako igrati Pokémon Go na računalu? (Vodič korak po korak)

Izrada sigurnosne kopije potpune slike sustava u sustavu Windows 10 [The Ultimate Guide]

Vodič za mape omogućuje vam brzi pristup često korištenim mapama u 2 klika

Vodič korak po korak za brisanje vašeg Amazon računa

Vodič korak po korak za instalaciju FFmpeg na Windows 10

Kako izbrisati datoteke za postavljanje Win u sustavu Windows 10 [VODIČ]