Kako omogućiti LDAP potpisivanje na Windows Server & Client Machines

LDAP potpisivanje(LDAP signing) je metoda provjere autentičnosti u Windows Serveru(Windows Server) koja može poboljšati sigurnost poslužitelja direktorija. Nakon što je omogućen, odbit će svaki zahtjev koji ne traži potpisivanje ili ako zahtjev ne koristi SSL/TLS šifriranje. U ovom ćemo postu podijeliti kako možete omogućiti LDAP potpisivanje na Windows Server i klijentskim strojevima. LDAP je skraćenica od Lightweight Directory Access Protocol (LDAP).

Kako omogućiti LDAP potpisivanje na Windows računalima

Kako bi bili sigurni da napadač ne koristi krivotvoreni LDAP klijent za promjenu konfiguracije poslužitelja i podataka, bitno je omogućiti LDAP potpisivanje. Jednako ga je važno omogućiti na klijentskim strojevima.

- Postavite zahtjev za (Set)LDAP potpisivanje poslužitelja

- Postavite zahtjev za potpisivanje (Set)LDAP klijenta pomoću politike lokalnog računala(Local)

- Postavite(Set) zahtjev za potpisivanje LDAP klijenta korištenjem Objekta politike grupe domene(Domain Group Policy Object)

- Postavite zahtjev za potpisivanje (Set)LDAP klijenta pomoću ključeva registra(Registry)

- Kako provjeriti promjene konfiguracije

- Kako pronaći klijente koji ne koriste opciju " Zahtijevaj(Require) potpisivanje" .

Posljednji odjeljak pomaže vam da shvatite klijente koji nemaju omogućenu opciju Zahtijevaj potpisivanje(do not have Require signing enabled) na računalu. To je koristan alat za IT administratore da izoliraju ta računala i omoguće sigurnosne postavke na računalima.

1] Postavite zahtjev za (Set)LDAP potpisivanje poslužitelja

- Otvorite Microsoftovu upravljačku konzolu(Microsoft Management Console) (mmc.exe)

- Odaberite File > Add /Remove Snap-in > odaberite Group Policy Object Editor , a zatim odaberite Add .

- Otvorit će se čarobnjak za grupna pravila(Group Policy Wizard) . Kliknite(Click) na gumb Pregledaj(Browse) i odaberite Default Domain Policy umjesto Lokalno računalo

- Kliknite(Click) gumb U redu, a zatim gumb Završi(Finish) i zatvorite ga.

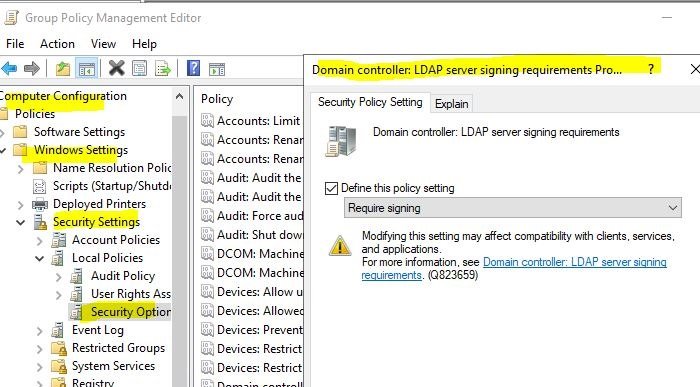

- Odaberite Default Domain Policy > Computer Configuration > Windows Settings > Security Settings > Local Policies , a zatim odaberite Sigurnosne opcije.

- Desnom tipkom miša kliknite Kontroler domene: zahtjevi za potpisivanje LDAP poslužitelja(Domain controller: LDAP server signing requirements) , a zatim odaberite Svojstva.

- U dijaloškom okviru Svojstva(Properties) kontroler domene : Zahtjevi za potpisivanje (Domain)LDAP poslužitelja omogućite Definiraj(Define) ovu postavku politike, odaberite Zahtijevaj potpisivanje na popisu Definiraj ovu postavku politike,(Require signing in the Define this policy setting list,) a zatim odaberite U redu.

- Ponovno provjerite postavke i primijenite ih.

2] Postavite zahtjev za potpisivanje (Set)LDAP klijenta pomoću politike lokalnog računala

- Otvorite Run prompt i upišite gpedit.msc i pritisnite tipku Enter .

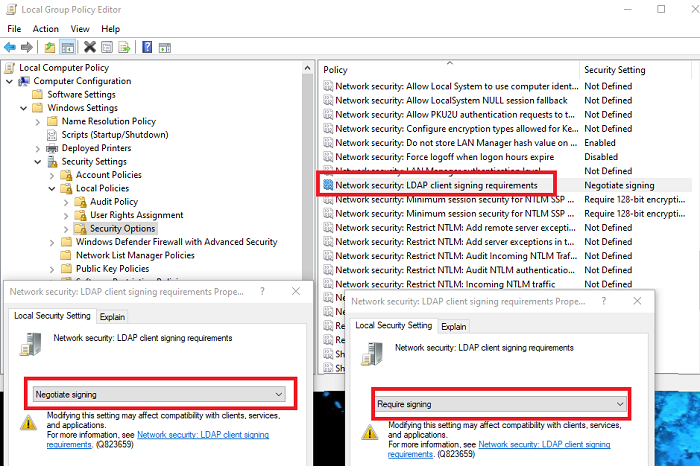

- U uređivaču grupnih pravila idite na Local Computer Policy > Computer Configuration > Policies > Windows Settings > Security Settings > Local Policies , a zatim odaberite Sigurnosne opcije.(Security Options.)

- Desnom tipkom miša kliknite Mrežna sigurnost: zahtjevi za potpisivanje LDAP klijenta(Network security: LDAP client signing requirements) , a zatim odaberite Svojstva.

- U dijaloškom okviru Svojstva (Properties)Mrežna(Network) sigurnost: Zahtjevi za potpisivanje LDAP klijenta odaberite Zahtijevaj potpisivanje(Require signing) na popisu, a zatim odaberite U redu.

- Potvrdite promjene i primijenite ih.

3] Postavite(Set) zahtjev za potpisivanje LDAP klijenta korištenjem objekta grupne politike domene(Group Policy Object)

- Otvorite Microsoftovu upravljačku konzolu (mmc.exe)(Open Microsoft Management Console (mmc.exe))

- Odaberite File > Add/Remove Snap-in > odaberite Group Policy Object Editor , a zatim odaberite Add .

- Otvorit će se čarobnjak za grupna pravila(Group Policy Wizard) . Kliknite(Click) na gumb Pregledaj(Browse) i odaberite Default Domain Policy umjesto Lokalno računalo

- Kliknite(Click) gumb U redu, a zatim gumb Završi(Finish) i zatvorite ga.

- Odaberite Zadana pravila domene(Default Domain Policy) > Konfiguracija računala(Computer Configuration) > Postavke sustava Windows(Windows Settings) > Sigurnosne postavke(Security Settings) > Lokalna pravila(Local Policies) , a zatim odaberite Sigurnosne opcije(Security Options) .

- U dijaloškom okviru Svojstva Mrežna sigurnost: Zahtjevi za potpisivanje LDAP klijenta (Network security: LDAP client signing requirements Properties ) odaberite Zahtijevaj potpisivanje (Require signing ) na popisu, a zatim odaberite U redu(OK) .

- Potvrdite(Confirm) promjene i primijenite postavke.

4] Postavite zahtjev za potpisivanje (Set)LDAP klijenta pomoću ključeva registra

Prva i glavna stvar koju trebate učiniti je napraviti sigurnosnu kopiju vašeg registra

- Otvorite uređivač registra

- Idite na HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ <InstanceName> \Parameters

- Desnom tipkom miša kliknite(Right-click) desno okno i stvorite novi DWORD s imenom LDAPServerIntegrity

- Ostavite na zadanu vrijednost.

<InstanceName >: Naziv AD LDS instance koju želite promijeniti.

5] Kako(How) provjeriti zahtijevaju li promjene konfiguracije sada prijavu

Kako biste bili sigurni da sigurnosna politika radi, evo kako provjeriti njezin integritet.

- Prijavite se na računalo na kojem su instalirani AD DS Admin Tools .

- Otvorite Run prompt, upišite ldp.exe i pritisnite tipku Enter . To je korisničko sučelje koje se koristi za navigaciju kroz imenski prostor Active Directory

- Odaberite Veza > Povezivanje.

- U Poslužitelj(Server) i priključak(Port) upišite naziv poslužitelja i port koji nije SSL/TLS poslužitelja imenika, a zatim odaberite U redu.

- Nakon što se veza uspostavi, odaberite Veza > Vezati.

- U odjeljku(Bind) Vrsta povezivanja odaberite Jednostavna veza.(Simple)

- Upišite korisničko ime i lozinku, a zatim odaberite U redu.

Ako dobijete poruku o pogrešci koja kaže da Ldap_simple_bind_s() nije uspio: potrebna je jaka provjera autentičnosti(Ldap_simple_bind_s() failed: Strong Authentication Required) , tada ste uspješno konfigurirali svoj poslužitelj direktorija.

6] Kako(How) pronaći klijente koji ne koriste opciju “ Zahtijevaj(Require) potpisivanje” .

Svaki put kada se klijentski stroj poveže s poslužiteljem pomoću nesigurnog protokola povezivanja, generira ID događaja 2889(Event ID 2889) . Unos zapisnika će također sadržavati IP adrese klijenata. Morat ćete to omogućiti postavljanjem dijagnostičke postavke 16 događaja LDAP sučelja na (LDAP Interface Events)2 (Osnovno). (2 (Basic). )Saznajte kako konfigurirati AD i LDS dijagnostičke zapise događaja ovdje u Microsoftu(here at Microsoft) .

LDAP potpisivanje(LDAP Signing) je ključno i nadam se da vam je moglo pomoći da jasno shvatite kako možete omogućiti LDAP potpisivanje u Windows Serveru(Windows Server) i na klijentskim strojevima.

Related posts

Konfigurirajte zaključavanje računa klijenta za daljinski pristup u Windows Serveru

Onemogućite administrativna dijeljenja s Windows Servera

Iperius Backup je besplatni softver za sigurnosno kopiranje za Windows Server

Kako komprimirati napuhane košnice registra u Windows Serveru

Kako omogućiti i konfigurirati starenje i čišćenje DNS-a u Windows Serveru

Najbolji besplatni FTP klijent softver za Windows 10 PC

Instalirajte Remote Server Administration Tools (RSAT) na Windows 10

Sigurnosno kopirajte VMware virtualne strojeve s Azure Backup Server

Sinkronizirajte Windows 10 sat s internetskim poslužiteljem vremena

Popravi Omegle pogrešku pri povezivanju s poslužiteljem (2022)

Vaš DNS poslužitelj možda nije dostupan u sustavu Windows 11/10

DHCP Client Service daje pogrešku Pristup odbijen u sustavu Windows 11/10

Usluga Windows Camera Frame Server neočekivano je prekinuta

RSAT-u nedostaju alati DNS poslužitelja u sustavu Windows 10

Kako promijeniti DNS poslužitelj na Windows 11

Daljinski pristup računalu sa sustavom Windows XP ili Windows Server 2003

Usluga klijenta grupnih pravila nije uspjela pri prijavi u sustav Windows 11/10

Kako konfigurirati globalne postavke proxy poslužitelja u sustavu Windows 10

Popravak Ne može doći do pogreške VPN poslužitelja na PIA-i u sustavu Windows 11

Kako napustiti Discord server (2022.)